想了解手工毒霸删除瓢虫病毒的图文教程的相关内容吗,在本文为您仔细讲解瓢虫病毒的相关知识和一些Code实例,欢迎阅读和指正,我们先划重点:瓢虫病毒,下面大家一起来学习吧。

金山毒霸2008官方介绍的技术资料看上去很美,实际面对病毒时,又怎么样呢?打算搞个病毒体验一把。病毒样本是在某论坛得到的小瓢虫,这个病毒差不多同时具备熊猫烧香和AV终结者病毒的特性,所有感染后的EXE会变成绿色瓢虫图标,病毒会修改很多系统配置,采用映像劫持或其它方式强行关闭杀毒软件。

测试环境:winxp sp2,金山毒霸2008官方下载版(病毒库12.5)

测试步骤:

测试步骤:1.先看一眼这个瓢虫

2.试一下金山毒霸2008能否被瓢虫病毒干掉,特意关闭了金山毒霸的升级功能,测试的结果是金山毒霸、网镖、清理专家全部安然无恙。中毒后,重启系统,金山毒霸仍然运行正常,病毒劫持毒霸的目的未达到。

3.中毒后的现象,初学者可能只有格式化重装一条路。

a)控制面板不见了

有时,病毒的BUG无法完全隐藏控制面板,打开控制面板的项目时,报如下错误:

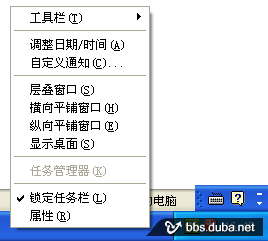

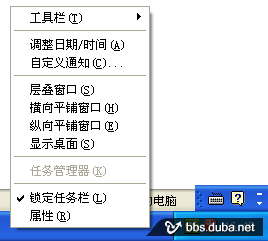

b)任务管理器、注册表编辑器被锁

运行regedit时,提示:

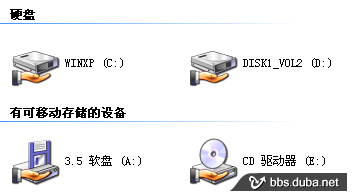

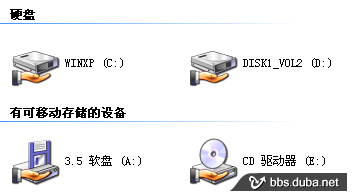

c) 所有磁盘被完全共享,这个是病毒使用net share命令实现的,病毒会尝试共享所有驱动器。

d)瓢虫还在每个磁盘根目录创建了三个快捷方式,三个快捷方式都指向病毒程序自身。

e)病毒会感染除系统盘外的EXE程序,不过病毒的感染并不成功,是用覆盖方式实现的,被感染的EXE,一眼就被看出来,程序原有的功能丢失。和熊猫烧香一样,感染的EXE全是瓢虫图标。

f)病毒还有更多修改,具体看该病毒的详细分析:

http://bbs.duba.net/thread-21863367-1-1.html4.看我用金山毒霸08和清理专家来解决a)第一步,先尝试升级毒霸,注意看下上面开始测试时,病毒库的版本是12.5,升级到最新后,立即全盘杀毒。同时,可以进行下一步了。

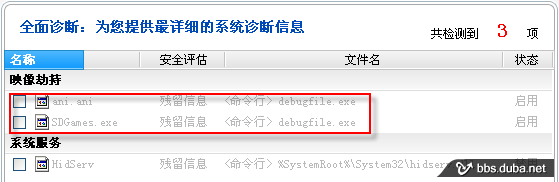

b)使用清理专家的系统修复,查启动项,隐藏已知的安全项之后的结果:

c)再看全面检测,这里省略了很多映像劫持的项目,以使截图清晰,在隐藏了已知的安全项后,可以发现病毒修改了文件关联,添加了一个驱动程序。

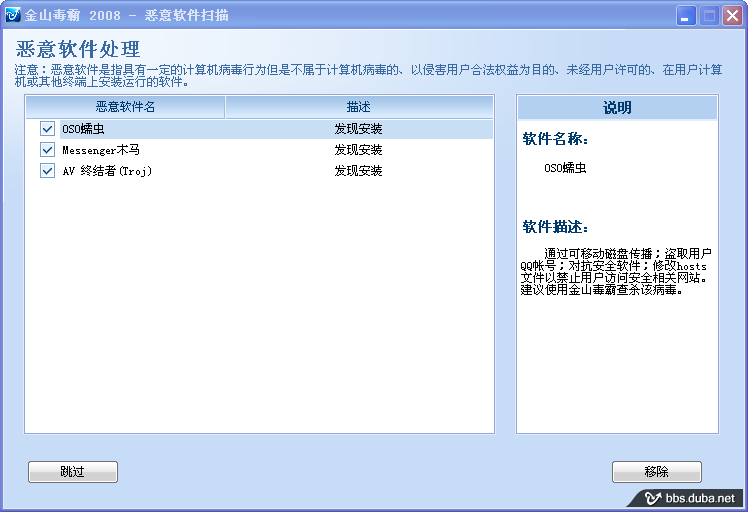

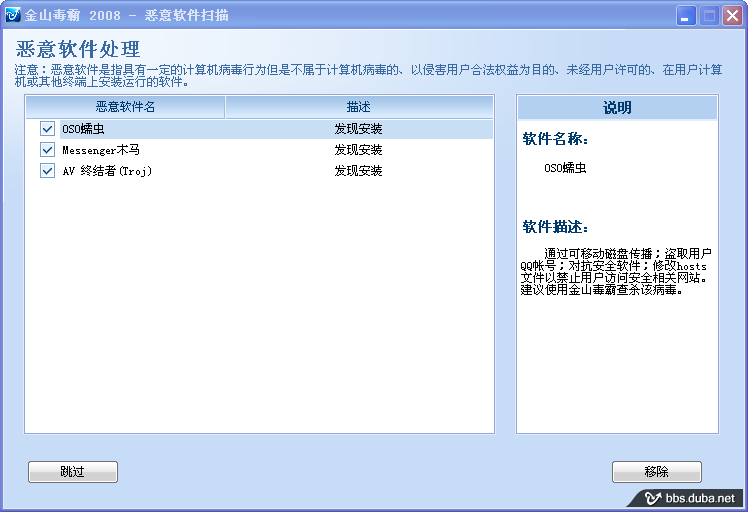

d)现在毒霸08全面查毒已经有结果报告,首先发现了几个恶意软件,明显,小瓢虫运行后,下载安装了更多恶意软件,其中部分特征和AV终结者几乎一样,被判断发现AV终结者。

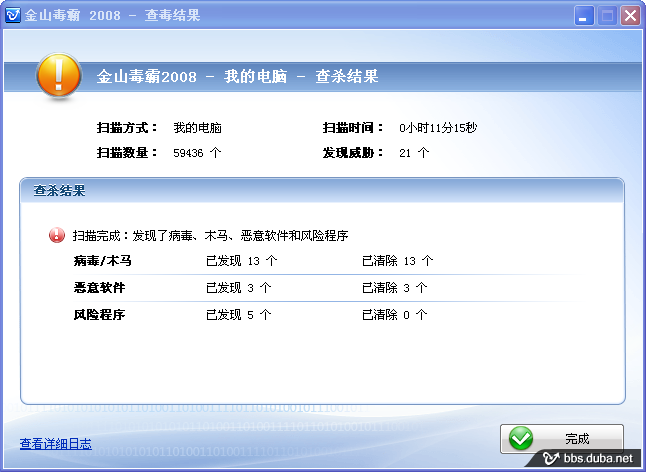

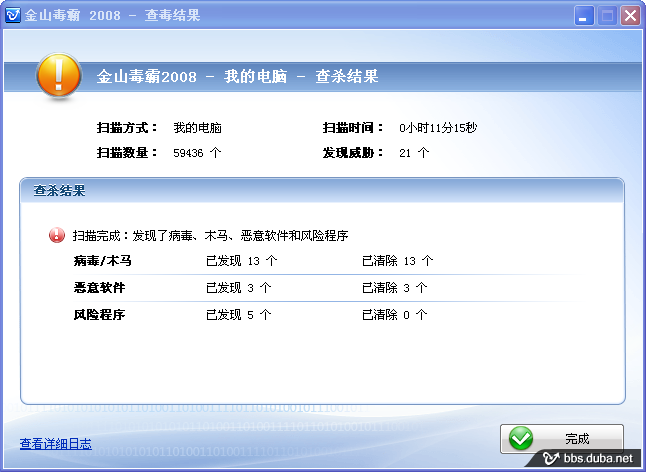

e)全面杀毒的结果报告

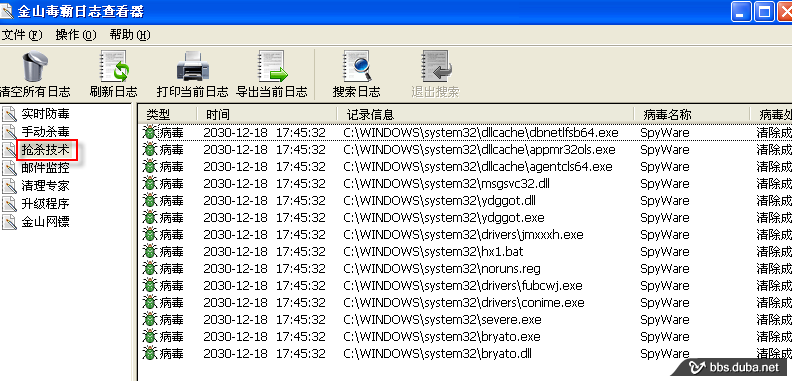

查看详细日志:(节选)

引用:

实时监控日志

17:16:05病毒在文件C:\WINDOWS\system32\netshare.cmd中BAT.netshart.a.416,处理成功(操作:删除)

17:16:04病毒在文件C:\WINDOWS\system32\Avpser.cmd中 BAT.AvpKill.a.1446,处理成功(操作:删除)

手动杀毒日志

17:29:49D:\SDGames.exeWin32.Troj.Downloader.vb.237568,清除成功

17:29:48C:\SDGames.exeWin32.Troj.Downloader.vb.237568,清除成功

17:18:57C:\WINDOWS\system32\SDGames.exeWin32.Troj.Downloader.vb.237568,清除成功

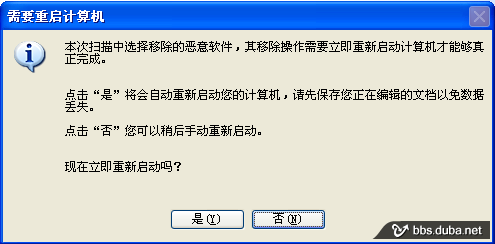

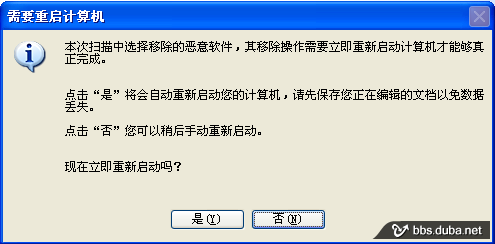

f)毒霸提示重启

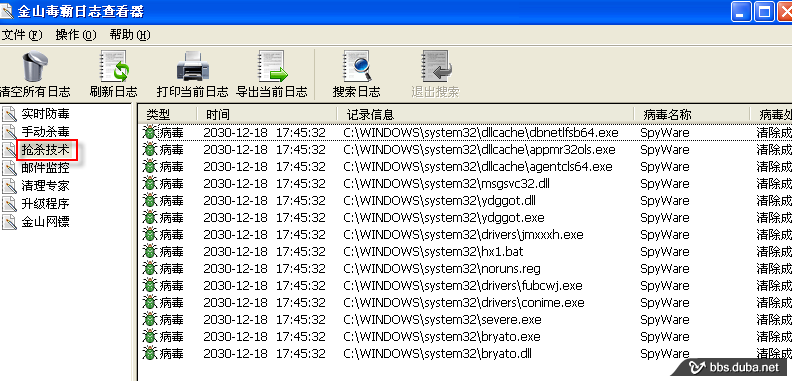

g)重启后,报告抢杀了病毒若干,这个窗口我一时大意,没截下来,看日志吧。都是这个瓢虫下载下来的spyware。

h)此时,病毒文件已经被完全清除,但系统的功能并未修复,我们还需要用清理专家来扫尾。

有兄弟要问了,为什么毒霸不一次全搞定呢?

我很想让毒霸一次全搞定,不过目前来看,还是需要分两步走,记住先杀毒,再修复系统。

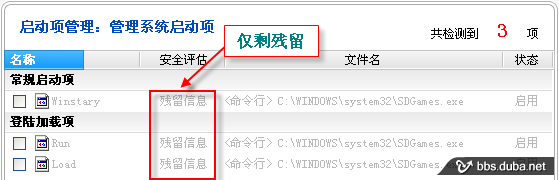

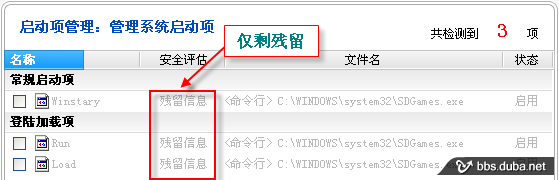

再来看启动项,只剩下残留信息,需要一个个选中后,修复掉。

例如,修复这个LOAD项,只需要鼠标点击该项,在弹出的如下菜单中,点修复该项。

i)全面检查中,映像劫持的残留不能直接修复,看最下面多了一行驱动。可以根据这个提示路径,找到c:\windows\system32\drivers\zrzcutxe.sys。用清理专家粉碎掉,再修复该项。测试中,修复这个驱动,蓝屏了,说明病毒修改驱动,强行对驱动进行操作,会导致蓝屏。

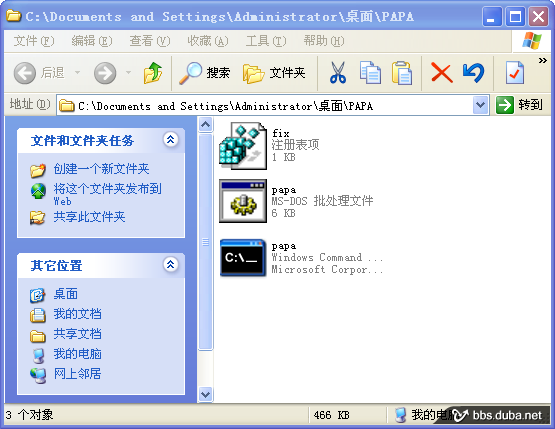

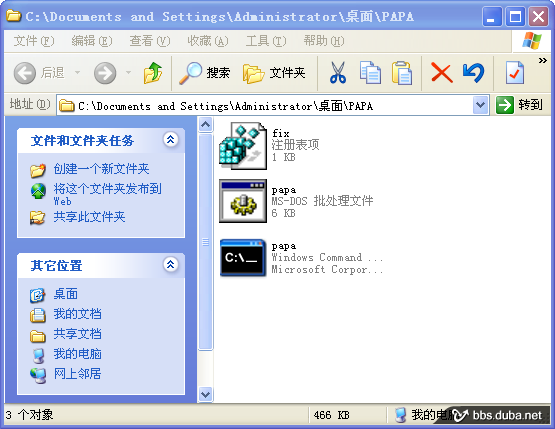

j)这个病毒还修改了很多项系统配置,一一修复还是比较困难的,这里用下毒霸客服中心的PAPA工程师提供的批处理,因为CMD也被病毒禁用,PAPA将CMD.EXE改名为PAPA.EXE,写了一个注册表脚本和批处理文件,需要的在论坛下载。

下载地址:

http://bbs.duba.net/attachment.php?aid=16073443,将这个RAR解开放到桌面任意目录,执行papa.bat。

执行后:

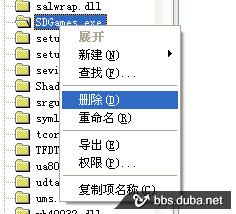

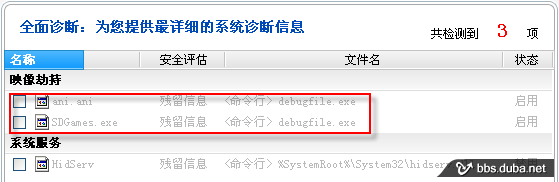

k)重启发现两个映像劫持的残留,看来是漏掉了2个。

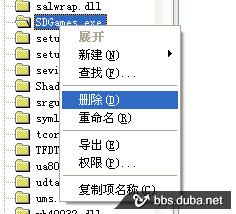

l)运行注册表编辑器,浏览到HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\SDGames.exe和ani.ani,分别点右键,选择删除。

至此,这个貌似功能强悍的小瓢虫就被彻底打扫干净,可惜了我D盘上用来测试的这几个EXE,已经全部损坏,只能重新COPY个了。